🦀 Crabwalk no OpenClaw: monitoramento em tempo real na VPS com segurança

Quer monitorar seus agentes OpenClaw em tempo real sem abrir brechas na VPS? Neste guia você aprende o que é o Crabwalk, a arquitetura segura e o passo a passo prático para rodar em produção.

📌 Conteúdo

- O que é o Crabwalk?

- Arquitetura segura recomendada

- Passo a passo para rodar na VPS

- Opção com Docker

- Checklist de validação

- Erros comuns para evitar

- Conclusão

🦀 O que é o Crabwalk?

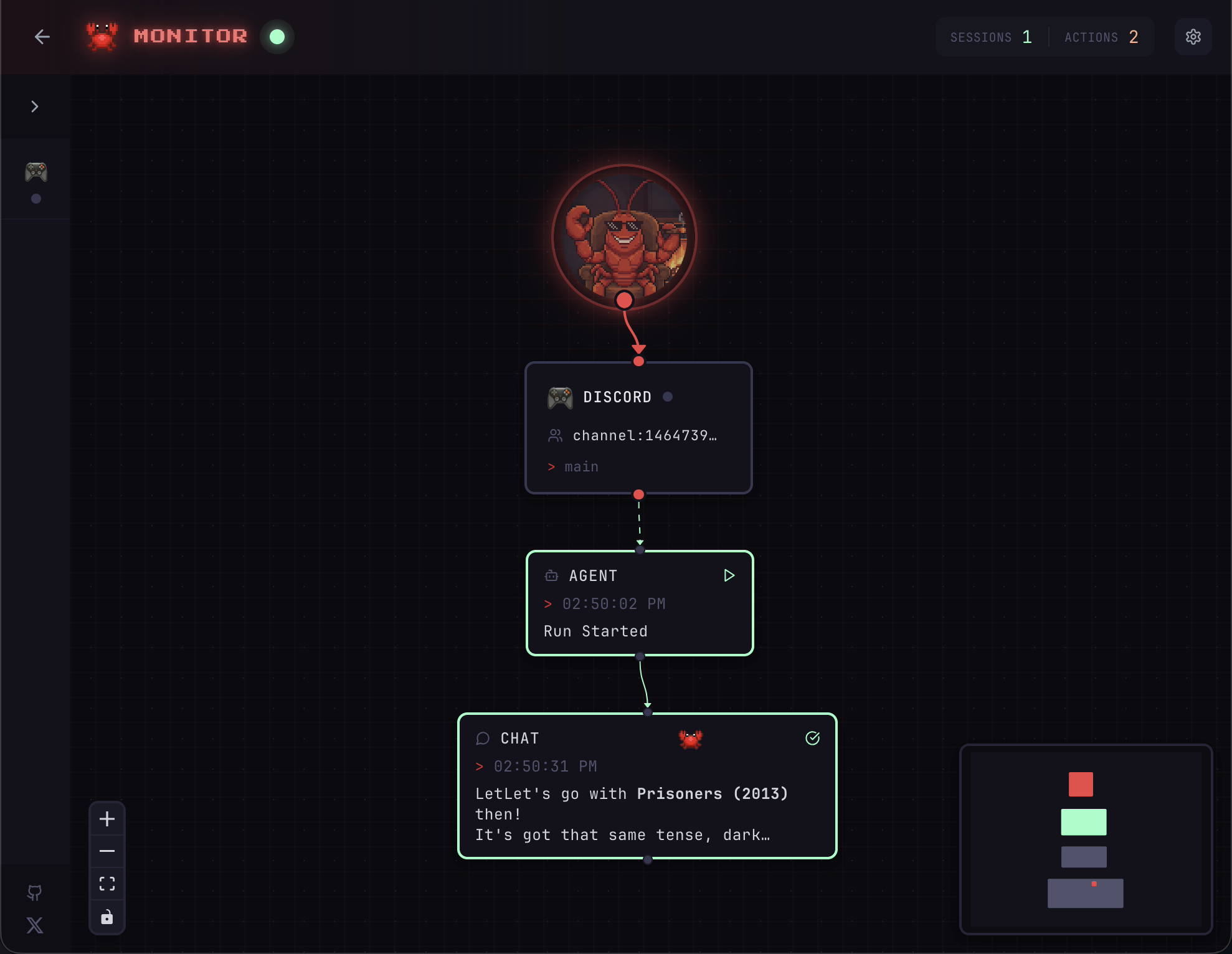

O Crabwalk é um monitor visual para OpenClaw com foco em sessões, ações e encadeamento de eventos em tempo real. É ideal para operação diária, troubleshooting e auditoria rápida.

🔐 Arquitetura segura recomendada

- Gateway OpenClaw em

127.0.0.1(loopback) - Crabwalk no mesmo host (ou rede privada)

- Exposição externa somente via proxy reverso com HTTPS

- Token em variável de ambiente (nunca hardcoded)

🚀 Passo a passo para rodar na VPS (CLI)

1) Preparar dependências

sudo apt update

sudo apt install -y curl tar qrencode2) Instalar o Crabwalk

VERSION=$(curl -s https://api.github.com/repos/luccast/crabwalk/releases/latest | grep '"tag_name"' | cut -d'"' -f4)

mkdir -p ~/.crabwalk ~/.local/bin

curl -sL "https://github.com/luccast/crabwalk/releases/download/${VERSION}/crabwalk-${VERSION}.tar.gz" | tar -xz -C ~/.crabwalk

cp ~/.crabwalk/bin/crabwalk ~/.local/bin/

chmod +x ~/.local/bin/crabwalk3) Configurar token e gateway

Se o OpenClaw estiver no mesmo host, normalmente o token é detectado automaticamente. Se preferir explícito:

export CLAWDBOT_API_TOKEN="SEU_TOKEN"

export CLAWDBOT_URL="ws://127.0.0.1:18789"4) Subir o serviço

~/.local/bin/crabwalk start --daemon -p 3000

~/.local/bin/crabwalk status5) Acessar

Abra no navegador: http://SEU_IP:3000/monitor (ou, de preferência, por domínio atrás de proxy HTTPS).

🐳 Opção com Docker

docker run -d \

--name crabwalk \

-p 3000:3000 \

-e CLAWDBOT_API_TOKEN=SEU_TOKEN \

-e CLAWDBOT_URL=ws://host.docker.internal:18789 \

-v ~/.openclaw/workspace:/root/.openclaw/workspace \

ghcr.io/luccast/crabwalk:latestObservação: se seu gateway estiver restrito a loopback, ajuste rede/container para garantir conectividade interna sem expor o gateway publicamente.

✅ Checklist de validação

- Crabwalk em execução e estável

- Conecta no gateway sem erro de auth

- Porta interna do gateway não está exposta publicamente

- Acesso externo apenas via HTTPS + autenticação

⚠️ Erros comuns para evitar

- Expor o gateway direto na internet

- Rodar tudo como root

- Guardar token em repositório público

- Publicar painel sem TLS/autenticação

✅ Conclusão

Com Crabwalk + OpenClaw você ganha visibilidade operacional real. Seguindo esse passo a passo e a arquitetura segura, dá para monitorar produção com confiança.

CTA: Quer que eu publique a parte 2 com docker-compose completo + Nginx/Caddy + autenticação pronto para copiar e colar?

Compartilhe: Facebook | X | LinkedIn

Tags: #OpenClaw #Crabwalk #VPS #DevOps #CyberSecurity #Observability

Categoria: OpenClaw

💻 Indicação de VPS (parceria)

Se você quer uma VPS para colocar seus projetos no ar, veja os planos recomendados:

Ver planos de VPS recomendados

Transparência: este é um link de indicação/parceria.